Eklatanter Designfehler: Wie DJIs Saugroboter „Romo“ zum globalen Sicherheitsrisiko wurde

- Ein Entwickler identifizierte bei DJIs Saugroboter „Romo“ eine Cloud-Sicherheitslücke, über die rund 6.700 Geräte in 24 Ländern erreichbar waren.

- Ursache war offenbar eine fehlerhafte MQTT-Serverkonfiguration mit unzureichender Token-Bindung und Wildcard-Abonnements.

- Potenziell betroffen waren Video-Streams, Wohnungsgrundrisse und Gerätedaten; DJI spielte serverseitige Updates aus.

Ein Entwickler wollte seinen Saugroboter per PlayStation-Controller steuern. Stattdessen öffnete sich ein digitales Fenster zu tausenden Wohnungen weltweit. Der Fall zeigt, wie fragil die Sicherheitsarchitektur vieler IoT-Geräte noch immer ist.

Ausgangspunkt war ein harmloses Experiment: Der Entwickler Sammy Azdoufal wollte den Saugroboter „Romo“ des chinesischen Herstellers DJI, auch bekannt für seine ferngesteuerten Drohnen, mit einem PlayStation-5-Controller steuern. Dafür programmierte er eine eigene App, die über die offizielle Cloud-Infrastruktur mit dem Gerät kommunizierte.

Was dann geschah, war kein klassischer Hack: Binnen Minuten erhielt er Rückmeldungen – allerdings nicht nur von seinem eigenen Gerät – sondern von tausenden weiteren Romo-Robotern weltweit. Die Server akzeptierten seinen Authentifizierungs-Token offenbar nicht nur für ein einzelnes Gerät, sondern systemweit.

MQTT als Einfallstor

Technische Grundlage des Problems war das Protokoll MQTT (Message Queuing Telemetry Transport). MQTT ist ein leichtgewichtiges Nachrichtenprotokoll, das häufig im Internet of Things (IoT) eingesetzt wird. Geräte tauschen darüber Statusmeldungen und Steuerbefehle mit einem sogenannten Broker-Server aus. Nach den Recherchen mehrerer Fachmedien erlaubte die Serverkonfiguration sogenannte Wildcard-Abonnements. Das bedeutet: Ein Client konnte Nachrichtenströme mehrerer Geräte abonnieren. Gleichzeitig waren Authentifizierungs-Tokens offenbar nicht strikt an einzelne Geräte gebunden.

Azdoufal konnte die fremden Roboter nicht nur steuern, sondern erhielt auch:

- Zugriff auf Statusdaten wie Akkustand und Reinigungsfortschritt

- Sicht auf 2D-Grundrisskarten der gescannten Wohnungen

- Zugriff auf Live-Video-Streams integrierter Kameras

- Einsicht in Audio-Daten über eingebaute Mikrofone

- Sichtbarkeit von Seriennummern und IP-bezogenen Standortdaten

In einer Demonstration gegenüber US-Medien sollen innerhalb weniger Minuten rund 6.700 Geräte in 24 Ländern erreichbar gewesen sein. Dabei fielen über 100.000 MQTT-Nachrichten an.

Kein Exploit, sondern ein Architekturproblem

Wichtig ist die Einordnung: Azdoufal nutzte keine Zero-Day-Schwachstelle im engeren Sinne. Er manipulierte keine Firmware. Er umging keine Verschlüsselung. Er verwendete legitime Zugangsdaten seines eigenen Geräts.

Das Problem lag in der Serverarchitektur. Wenn ein gültiger Token nicht auf ein einzelnes Gerät beschränkt ist und der Broker keine sauberen Zugriffskontrolllisten (Access Control Lists, ACL) durchsetzt, wird ein Authentifizierungsmerkmal faktisch zum Generalschlüssel.

Es ist also kein raffinierter Cyberangriff, sondern ein eklatanter Designfehler

Reaktion von DJI

DJI reagierte nach der Meldung und spielte serverseitige Updates aus. Nach Unternehmensangaben wurden die zentralen Schwachstellen am 8. und 10. Februar geschlossen. Nutzer mussten kein manuelles Update durchführen, da die Änderungen cloudseitig erfolgten.

Berichten zufolge war die interne Kommunikation zunächst widersprüchlich. Während DJI öffentlich erklärte, die Lücke sei geschlossen, konnten weiterhin Geräte erreicht werden. Ob weitere sicherheitsrelevante Probleme existieren, ist öffentlich noch nicht abschließend geklärt.

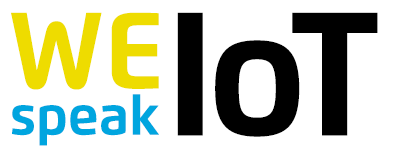

Das strukturelle Problem des Cloud-IoT

Der Vorfall reiht sich in eine lange Liste von IoT-Sicherheitsproblemen ein. Smarte Geräte mit Kamera und Mikrofon hängen fast immer an Cloud-Infrastrukturen. Die Sicherheit hängt damit nicht nur von der Hardware, sondern von der gesamten Serverarchitektur ab.

Viele Sicherheitstests fokussieren sich auf Verschlüsselung während der Übertragung. Weniger Beachtung finden Autorisierungslogik und Mandantentrennung auf Serverebene. Genau dort lag im Romo-Fall das Problem.

Für Verbraucher bedeutet das: Ein Gerät kann lokal sicher wirken. Wenn jedoch die Cloud-Infrastruktur falsch konfiguriert ist, hilft auch starke Ende-zu-Ende-Verschlüsselung wenig.

Privatsphäre im Wohnzimmer

Ein Saugroboter mit Kamera ist kein harmloses Gadget. Er erstellt Wohnungsgrundrisse. Er erkennt Möbelanordnungen. Er kann, sofern vom Modell unterstützt, sogar Live-Bilder übertragen. Solche Geräte bewegen sich selbstständig durch private Räume. Wenn der Zugriff darauf unzureichend abgesichert ist, entsteht ein erhebliches Risiko für die Privatsphäre.

Besonders brisant ist die globale Dimension. Betroffen waren offenbar Geräte in Europa, den USA und China. Damit berührt der Vorfall auch Fragen der internationalen Datenübertragung und regulatorischen Kontrolle.

Markt und Regulierung

Der Markt für smarte Haushaltsgeräte wächst weiter stark. Laut Branchenanalysen gehören Saugroboter zu den am schnellsten wachsenden Segmenten im Smart-Home-Bereich. Wettbewerb herrscht unter anderem mit Herstellern wie Roborock, Ecovacs oder iRobot.

Gleichzeitig steigen regulatorische Anforderungen. In der Europäischen Union greifen zunehmend Vorgaben zur Cybersicherheit von vernetzten Produkten. Der Fall Romo zeigt, dass technische Standards allein nicht ausreichen, wenn Implementierung und Konfiguration mangelhaft sind.

Ein Lehrstück für das „Internet of Trash“

Der Romo-Vorfall ist kein spektakulärer Geheimdienstfall. Er ist ein Lehrstück über mangelnde Zugriffskontrolle im Internet der Dinge. Er zeigt, wie dünn die Schutzschicht zwischen Komfortfunktion und Überwachungsrisiko sein kann. Und er zeigt, dass nicht immer hochkomplexe Angriffe nötig sind. Manchmal reicht ein falsch konfigurierter Server. Die gesellschaftliche Relevanz ist klar: Je mehr Kameras und Mikrofone in Alltagsgeräte wandern, desto höher werden die Anforderungen an transparente Sicherheitsarchitekturen. Vertrauen entsteht nicht durch Marketing, sondern durch saubere technische Umsetzung.