KadNap: Wie gekaperte Router zum Werkzeug für Cyberkriminelle werden

Eine neue Schadsoftware namens KadNap hat über 14.000 Router gekapert und in ein kriminelles Proxy-Netzwerk verwandelt. Was die Technik dahinter besonders tückisch macht – und warum das Problem weit über Heimnetzwerke hinausgeht.

Das Wichtigste in Kürze

- KadNap nutzt eine angepasste Version des dezentralen Kademlia-Protokolls, um seine Kommandoinfrastruktur zu verschleiern – das macht das Botnet deutlich schwerer zu bekämpfen als klassische, zentral gesteuerte Schadnetze.

- Infizierte Router werden über den Proxy-Dienst Doppelgänger an Cyberkriminelle vermietet, die sie für DDoS-Angriffe, Credential Stuffing und gezielte Exploitation-Kampagnen nutzen.

- Ein spezifisches Asus-Statement zu KadNap liegt bisher nicht vor; Sicherheitsforscher empfehlen sofortiges Firmware-Update, Factory Reset und das Deaktivieren nicht benötigter Dienste wie AiCloud und Remote-Management.

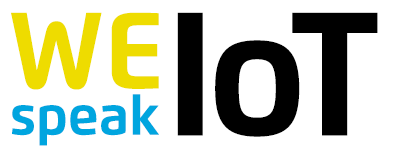

Router als unterschätztes Einfallstor

Wer an Cyberangriffe denkt, denkt selten zuerst an den Router im Serverraum oder im Homeoffice. Dabei sind genau diese Geräte seit Jahren ein bevorzugtes Ziel: Sie sind zahlreich, häufig ungepflegt und sitzen direkt an der Grenze zwischen dem internen Netz und dem offenen Internet. Das Botnet KadNap, das das Sicherheitsforschungsteam Black Lotus Labs des US-Netzwerkanbieters Lumen Technologies am 10. März 2026 öffentlich dokumentierte, ist das bislang anschaulichste Beispiel dafür, wie systematisch diese Schwachstelle ausgenutzt wird.

Seit August 2025 beobachten die Forscher das Netzwerk. Inzwischen umfasst es über 14.000 kompromittierte Geräte – überwiegend Router des taiwanischen Herstellers Asus, aber auch andere Edge-Geräte, also Netzwerkkomponenten, die an der Grenze zwischen lokalem Netz und Internet arbeiten. Mehr als 60 Prozent der infizierten Geräte befinden sich in den USA; weitere Infektionen wurden in Taiwan, Hongkong, Russland, dem Vereinigten Königreich, Australien, Brasilien, Frankreich, Italien und Spanien nachgewiesen.

Das Herzstück: Kademlia als Tarnkappe

Was KadNap von anderen Botnetzen unterscheidet, ist die Art, wie es seinen eigenen Kommandokanal versteckt. Klassische Botnetze kommunizieren über einen zentralen Command-and-Control-Server (C2) – einen dedizierten Rechner, über den die Angreifer ihre infizierten Geräte steuern. Solche Server lassen sich von Sicherheitsbehörden lokalisieren, gerichtlich sperren und abschalten.

KadNap geht einen anderen Weg. Die Malware setzt auf eine modifizierte Variante des Kademlia-Protokolls, eine Implementierung des sogenannten Distributed Hash Table (DHT), also einer verteilten Hashtabelle. Dieses Prinzip ist aus legitimen Anwendungen bekannt: BitTorrent, das Ethereum-Netzwerk und andere dezentrale Systeme nutzen Kademlia, um Informationen ohne einen zentralen Server über ein Netz von Peers zu verteilen und zu finden. Ein anschauliches Bild: Wer eine Telefonnummer sucht, fragt nicht eine zentrale Auskunft, sondern eine Kette von Bekannten – jeder kennt den nächsten Schritt, aber niemand kennt die vollständige Antwort. Das macht das Netzwerk resilient gegen Ausfälle und schwer angreifbar.

Im Fall von KadNap wird dieses Prinzip genutzt, um die IP-Adressen der C2-Server zu verschleiern. Infizierte Geräte suchen über das DHT-Netz nach anderen infizierten Knoten und hangeln sich so zur Kommandoinfrastruktur vor – ohne dass Verteidiger die C2-Adressen leicht identifizieren und sperren könnten. Der Schadverkehr taucht im normalen P2P-Rauschen unter und entgeht klassischer Netzwerküberwachung.

Allerdings weist KadNaps eigene Protokollimplementierung eine strukturelle Schwäche auf, die Security Affairs dokumentiert hat: Infizierte Geräte verbinden sich stets mit denselben zwei Zwischenknoten, bevor sie die eigentlichen C2-Server erreichen. In einem echten dezentralen Kademlia-Netz würden diese Knoten ständig wechseln. Die Konstanz deutet darauf hin, dass die Angreifer persistente Steuerknoten betreiben – und liefert Verteidigern einen konkreten Ansatzpunkt zur Unterbrechung des Netzes.

So läuft die Infektion ab

Der Angriff beginnt mit einem Shell-Script namens aic.sh, das von einem C2-Server auf den Router heruntergeladen wird. Das Script richtet einen Cron-Job ein – eine zeitgesteuerte Aufgabe, die sich jede Stunde zur Minute 55 selbst neu startet. Es benennt sich dabei in .asusrouter um, einen Dateinamen, der bewusst wie ein legitimer Asus-Systemprozess aussieht, und lädt anschließend eine ausführbare Binärdatei namens kad nach. Diese bindet das Gerät vollständig in das P2P-Botnet ein. Die Malware unterstützt dabei sowohl ARM- als auch MIPS-Prozessorarchitekturen – zwei der am weitesten verbreiteten Chip-Plattformen in Embedded-Geräten wie Routern.

Der genaue initiale Angriffsvektor, also die Frage, über welche konkrete Schwachstelle die Angreifer überhaupt erstmals Zugang erlangen, ist von Lumen nicht vollständig offengelegt worden. Die Cloud Security Alliance weist in ihrer Analyse darauf hin, dass im November 2025 – kurz vor Beginn der KadNap-Ausbreitung – zwei kritische Schwachstellen in Asus-Routern bekannt wurden: CVE-2025-59366, ein Authentifizierungs-Bypass in der AiCloud-Funktion mit einem CVSS-Score von 9.8, sowie CVE-2025-59367, eine unauthentifizierte Remote-Access-Lücke in bestimmten DSL-Modellen. Die Häufung ungepatchter Geräte dürfte KadNaps schnelles Wachstum begünstigt haben.

Das Geschäftsmodell dahinter: Proxy as a Crime Service

Infizierte Router sind für die Hintermänner kein Selbstzweck, sondern Ware. Über einen Proxy-Dienst namens Doppelgänger – erreichbar unter doppelganger[.]shop – werden Zugänge zu den gekaperten Geräten an kriminelle Kunden vermietet. Der Dienst wirbt mit Proxy-Zugängen in über 50 Ländern und vollständiger Anonymität. Laut den Forschern von Black Lotus Labs ist Doppelgänger eine Umbenennung des früheren Dienstes Faceless, der seinerseits mit der seit 2014 bekannten Schadsoftware TheMoon in Verbindung stand – die ebenfalls Asus-Router ins Visier nahm.

Die Kunden des Dienstes nutzen die gekaperten Heimrouter-IP-Adressen für DDoS-Angriffe (verteilte Überlastungsangriffe auf Server oder Netzwerke), Credential Stuffing (automatisierte Anmeldeversuche mit gestohlenen Zugangsdaten) und gezielte Exploitation-Kampagnen. Der entscheidende Vorteil für die Angreifer: Der bösartige Datenverkehr kommt von vermeintlich unverdächtigen Privatkunden-IP-Adressen, die auf keiner Sperrliste stehen.

Warum IoT- und Edge-Geräte zur bevorzugten Zielscheibe werden

KadNap ist kein Einzelfall. Ende 2025 kompromittierte das Kimwolf-Botnet über zwei Millionen Android-basierte TV-Boxen für denselben Zweck. Die TheMoon-Malware, mit der Doppelgänger historisch verbunden ist, läuft seit 2014. Die Muster wiederholen sich, weil die strukturellen Ursachen unverändert bleiben: Router und andere Edge-Geräte erhalten selten regelmäßige Firmware-Updates, laufen häufig mit Standard-Zugangsdaten, und werden nach der Inbetriebnahme oft jahrelang nicht mehr angefasst.

Für industrielle IoT-Umgebungen verschärft sich das Problem. Ein kompromittierter Router in einer Flotte vernetzter Feldgeräte – etwa Remote-Monitoring-Systemen in der Energieversorgung oder Produktionsanlagen – ist nicht nur ein Sicherheitsproblem. Er kann die Verfügbarkeit kritischer Systeme beeinträchtigen, Compliance-Anforderungen verletzen und Haftungsrisiken erzeugen, wenn der gekaperte Internetzugang für kriminelle Aktivitäten genutzt wird.

Was jetzt zu tun ist

Ein spezifisches Statement von Asus zu KadNap liegt zum Zeitpunkt dieser Veröffentlichung nicht vor. Das Unternehmen hatte im Juni 2025 im Zusammenhang mit früheren Router-Angriffen eine allgemeine Sicherheitsempfehlung veröffentlicht: Firmware aktualisieren, Factory Reset durchführen und starke Administrator-Passwörter setzen. Diese Empfehlung gilt unverändert.

Die Sicherheitsforscher von Lumen, Black Lotus Labs und weiteren Teams geben folgende konkrete Hinweise:

- Firmware sofort aktualisieren. Wer die letzten Updates verpasst hat, schließt damit bekannte Einfallstore. Das Update allein reicht jedoch nicht – es beseitigt keine bereits bestehende Infektion.

- Factory Reset durchführen, wenn ein Kompromiss vermutet wird. Ein einfacher Neustart reicht nicht; KadNap überlebt ihn über den eingerichteten Cron-Job.

- AiCloud und Remote-Management deaktivieren, sofern diese Funktionen nicht aktiv genutzt werden. CVE-2025-59366 betrifft explizit AiCloud-fähige Geräte.

- Standard-Zugangsdaten ändern. Viele Angriffe dieser Art setzen nicht auf Zero-Days, also bisher unbekannte Schwachstellen, sondern schlicht auf nicht geänderte Werkspasswörter.

- End-of-Life-Geräte ersetzen. Wer einen Router betreibt, der keine Firmware-Updates mehr erhält, sollte ihn austauschen – unabhängig von KadNap.

- Netzwerkverkehr auf P2P-Anomalien prüfen. Verbindungen zu öffentlichen BitTorrent-Trackern aus dem eigenen Netz können ein Indikator für eine KadNap-Infektion sein.

Lumen hat auf seinem eigenen Netz bereits alle Verbindungen zur KadNap-Kontrollinfrastruktur blockiert und kündigt an, die Indicators of Compromise (IoCs) – technische Erkennungsmerkmale der Schadsoftware – in öffentlichen Feeds zu veröffentlichen, damit andere Netzbetreiber und Sicherheitsteams nachziehen können.

Fazit: Altbekannte Schwäche, neue Methode

KadNap ist technisch raffiniert, aber das eigentliche Problem ist vertraut: Geräte, die niemand mehr pflegt, werden zur Infrastruktur für Angreifer. Was sich verändert, ist die Sophistiziertheit der Methoden – dezentrale Protokolle, die ursprünglich für resiliente P2P-Netzwerke entwickelt wurden, werden nun genutzt, um kriminelle Kommandoinfrastruktur zu tarnen. Das macht Takedowns durch Behörden und Netzbetreiber schwerer.

Für Entwickler und Betreiber vernetzter Systeme ist KadNap ein erneuter Beleg dafür, dass Sicherheit für Edge-Geräte kein einmaliges Projekt ist, sondern kontinuierliche Pflege erfordert. Wer Geräte deployed und dann sich selbst überlässt, liefert früher oder später Ressourcen für fremde Zwecke – ohne es zu merken.